Lors d’une analyse de divers échantillons fragmentés d’un voleur macOS remarquable, les chercheurs en sécurité de Moonlock en ont découvert un avec un niveau de sophistication alarmant. Sous le couvert du jeu vidéo inédit GTA6, une fois installé, le malware exécute des techniques plutôt astucieuses pour extraire des informations sensibles, comme les mots de passe du trousseau local d’un utilisateur.

En typique Morsure de sécurité mode, voici le détail : comment ça marche et comment rester en sécurité.

9to5Mac Security Bite vous est présenté exclusivement par Mosyle, la seule plateforme unifiée Apple. Rendre les appareils Apple prêts au travail et sécurisés pour l’entreprise est tout ce que nous faisons. Notre approche intégrée unique en matière de gestion et de sécurité combine des solutions de sécurité de pointe spécifiques à Apple pour un renforcement et une conformité entièrement automatisés, un EDR de nouvelle génération, un Zero Trust basé sur l’IA et une gestion exclusive des privilèges avec le MDM Apple le plus puissant et le plus moderne. sur le marché. Le résultat est une plateforme unifiée Apple entièrement automatisée, actuellement utilisée par plus de 45 000 organisations pour rendre des millions d’appareils Apple prêts à fonctionner sans effort et à un coût abordable. Demandez votre ESSAI PROLONGÉ aujourd’hui et comprenez pourquoi Mosyle est tout ce dont vous avez besoin pour travailler avec Apple.

Comme je l’ai signalé dans une édition précédente de Morsure de sécurité, les logiciels malveillants spécialement conçus pour cibler macOS continuent de gagner en popularité à mesure que Mac gagne en popularité. L’année dernière, 21 nouvelles familles de logiciels malveillants ont été découvertes dans la nature, soit une hausse de 50 % par rapport à 2022.

Malgré cela, il existe encore une idée fausse très répandue selon laquelle les auteurs de menaces ne ciblent pas les machines Apple. Même si cela était peut-être vrai dans le passé, ce n’est certainement pas le cas aujourd’hui. Non seulement le nombre d’attaques de logiciels malveillants augmente, mais elles deviennent également plus sophistiquées que jamais.

Comment ça fonctionne

Lors de l’analyse, Verrouillage de la Lunela division de cybersécurité de MacPaw, a découvert que le nouvel échantillon de malware est une variante du logiciel de vol de mots de passe (PSW), un type de cheval de Troie malveillant conçu pour collecter les identifiants et les mots de passe des machines infectées et les renvoyer à l’acteur malveillant via une connexion à distance. ou email.

Les chercheurs ont découvert que le malware se déguise en copie de GTA6 ou en version piratée de Notion. Il s’agit d’une astuce d’ingénierie sociale courante qui exploite la confiance en utilisant une nomenclature familière pour inciter les utilisateurs à télécharger des logiciels malveillants.

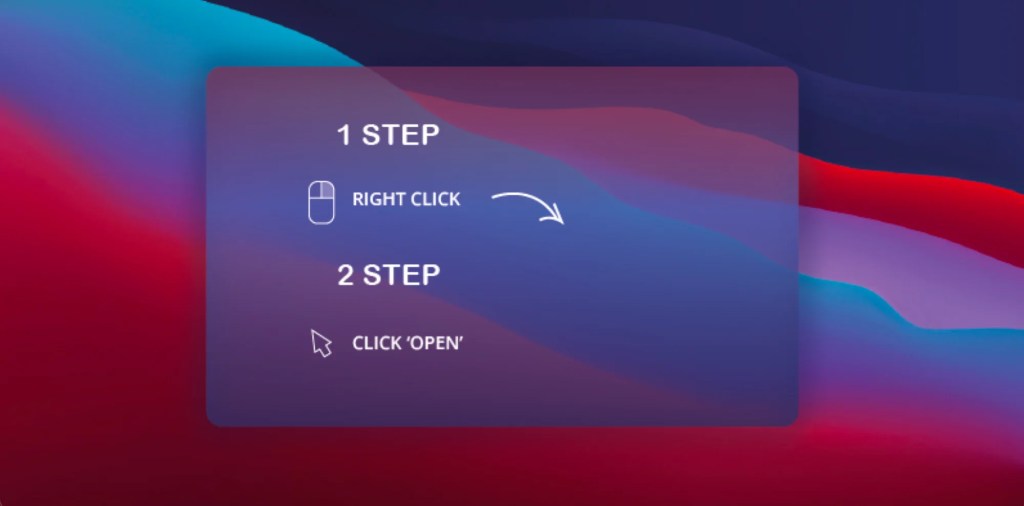

Notamment, tous les Mac sont livrés avec une version de macOS Gatekeeper installée qui fonctionne en arrière-plan pour empêcher les utilisateurs de télécharger depuis Internet des applications non signées susceptibles de contenir des logiciels malveillants. Cependant, un utilisateur peut ignorer cette fonctionnalité de sécurité en cliquant simplement avec le bouton droit sur le fichier DMG et en appuyant sur « Ouvrir ». Les cybercriminels exploitent cette facilité en incluant un graphique indiquant à l’utilisateur comment ouvrir le fichier malveillant.

Lors de l’exécution, le DMG libère un fichier Mach-O nommé AppleApp.

« Par la suite, AppleApp lance une requête GET vers une URL spécifique provenant d’une adresse IP russe. Si la connexion réussit, le programme commencera à télécharger une charge utile AppleScript et Bash partiellement obscurcie. Cette charge utile est directement exécutée à partir de la mémoire de l’application, en contournant le système de fichiers », Moonlock déclaré dans un article de blog sur les résultats.

Une fois exécutée, la charge utile utilise une approche à multiples facettes pour atteindre ses objectifs malveillants. Dans cet ordre:

- Phishing pour les informations d’identification

- Ciblage des données sensibles

- Profilage du système

- Exfiltration de données

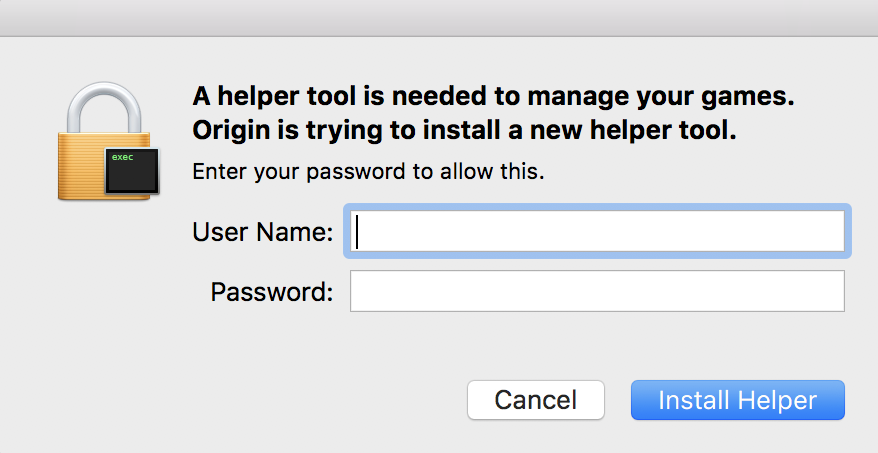

Étant donné qu’une base de données locale du trousseau n’est accessible qu’avec le mot de passe système d’un utilisateur, le malware exécute sa deuxième technique intelligente. Il déploie une fausse fenêtre d’installation d’application d’assistance, exploitant davantage la confiance et incitant l’utilisateur à révéler son mot de passe.

Le malware commence désormais à cibler les bases de données du trousseau et de nombreuses autres sources de données sensibles.

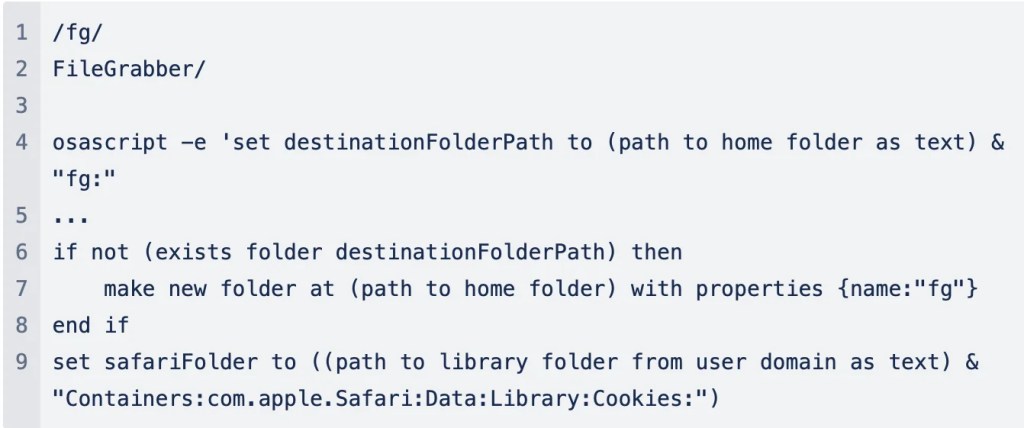

« Avec précision, le malware parcourt les répertoires système, à la recherche de données précieuses telles que les cookies, l’historique des formulaires et les informations de connexion des navigateurs Web populaires, notamment Chrome, Firefox, Brave, Edge, Opera et OperaGX. De plus, il recherche la liste des serveurs récents de FileZilla, des bases de données macOS Keychain et des portefeuilles de crypto-monnaies.

De plus, à l’aide d’AppleScripts plus sophistiqués, le malware établit un dossier secret dans les répertoires personnels des utilisateurs. Ici, tous les identifiants, mots de passe et clés collectés sont stockés en attendant leur extraction du système infecté vers un serveur externe contrôlé par le cybercriminel.

Comment se protéger des voleurs macOS

Alors que seulement 6 % environ de tous les logiciels malveillants ciblent les utilisateurs de Mac, les acteurs malveillants ciblent plus que jamais macOS activement. Il est important de rester vigilant et de continuer à utiliser les outils Internet les plus courants.

Même si vous connaissez peut-être déjà bon nombre de ces conseils, je pense qu’il est important de les régurgiter à nouveau en ce qui concerne les voleurs de macOS :

- Faites preuve de diligence raisonnable avant d’installer quoi que ce soit en dehors du Mac App Store officiel

- En aucun cas, un utilisateur ne doit suivre les instructions pour contourner Gatekeeper

- Soyez prudent avec toute invite du système ou demande d’informations sensibles

- Gardez vos appareils et applications à jour pour vous protéger contre les dernières menaces et vulnérabilités

Plus en sécurité

FTC : Nous utilisons des liens d’affiliation automatique générateurs de revenus. Plus.